Historias, ideas y voces que están transformando el mundo Web3 en Latinoamerica

Recibe Noticias y eventos Web3 en nuestro Canal Oficial

🔥HOT NEWS🔥

¿Eres universitario y te encuentras en Mérida Yucatán?

Participa en el próximo bootcamp de Starknet y gana tu pase al hackathon Ver más

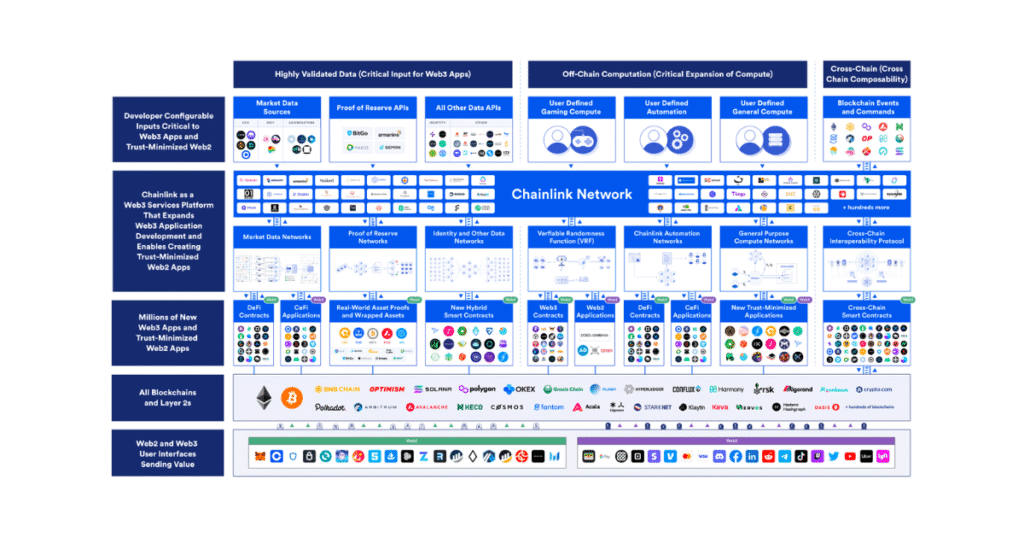

Durante años, los smart contracts han sido presentados como “código que se ejecuta solo”. Pero, en la práctica, esa autonomía tiene límites claros: el contrato vive en una blockchain, y la blockchain no puede ver por sí misma el mundo exterior, ni acceder fácilmente a servicios web, sistemas empresariales, datos privados, otras cadenas o capacidades avanzadas de cómputo. En el whitepaper v2, Chainlink plantea que el futuro de las aplicaciones descentralizadas pasa por componer lo mejor de ambos mundos: lo que las blockchains hacen bien (custodia y ejecución verificable) con lo que los sistemas off-chain hacen mejor (conectividad, rendimiento, privacidad y cómputo flexible). A esa combinación le llama hybrid smart contracts o contratos híbridos.

La pieza central de esta visión son las Decentralized Oracle Networks (DONs): redes de oráculos que dejan de ser “solo un puente de datos” y pasan a convertirse en una capa de recursos computacionales —red, almacenamiento y cómputo— diseñada para extender las capacidades de los contratos en cualquier blockchain compatible.

En el documento, Chainlink organiza su hoja de ruta alrededor de siete áreas: contratos híbridos, abstracción de complejidad, escalabilidad, confidencialidad, justicia en el orden de transacciones, minimización de confianza e incentivos cript-económicos.

🧠 ¿Qué es una DON y por qué importa?

Una DON se describe como un sistema distribuido distinto, normalmente operado por un conjunto de nodos oráculo que cooperan como comité, con el objetivo de aumentar las capacidades de un contrato en una “main chain” (cadena principal).

Lo importante es el cambio de enfoque: en lugar de pensar en oráculos como un “tubo” que mete datos a la cadena, Chainlink propone que una DON entregue los tres recursos básicos de cualquier sistema de cómputo:

- Networking (conectividad)

- Storage (almacenamiento)

- Computation (cómputo)

y que lo haga con propiedades fuertes de confidencialidad, integridad y disponibilidad, además de accountability (capacidad de atribuir y auditar comportamientos).

🧱 Ejecutables y adaptadores: la mecánica interna

El whitepaper separa el “cómo” en dos piezas:

🔧 Ejecutables

Los executables son programas que corren continuamente y de forma descentralizada dentro de la DON. No custodian directamente activos de la main chain, pero ofrecen beneficios clave como alto rendimiento y la posibilidad de cómputo confidencial.

🔌 Adaptadores

Los adapters conectan la DON con recursos externos (web, otras blockchains, sistemas empresariales, etc.). A diferencia de adaptadores tradicionales que solo “leen” datos, aquí se plantea que puedan operar bidireccionalmente y usar cómputo conjunto del comité para funciones avanzadas como encriptar reportes para consumo con privacidad.

En otras palabras: el contrato on-chain deja de ser un punto aislado y se convierte en el “núcleo” de un sistema más amplio, donde la DON opera como el motor off-chain verificable.

🧬 Contratos híbridos y la idea de una “metalayer” descentralizada

Chainlink llama contrato híbrido a la composición de dos componentes:

- Una parte on-chain (el contrato en la blockchain).

- Una parte off-chain (un ejecutable que corre en la DON).

La DON actúa como puente entre ambas y, además, conecta al contrato con servicios externos: web services, otras cadenas, almacenamiento descentralizado, etc.

El documento empuja esta idea a un horizonte más ambicioso: una decentralized metalayer, una capa que “oculte” la frontera on-chain/off-chain para desarrolladores y usuarios, permitiendo crear servicios descentralizados sin tener que pensar todo el tiempo en qué vive en la cadena y qué vive fuera. Incluso se plantea una analogía con compiladores modernos que aprovechan hardware heterogéneo (CPU, GPU, enclaves, etc.).

⚡ Escalabilidad: por qué mover trabajo fuera de la cadena cambia el juego

El whitepaper reconoce una realidad: la ejecución en la main chain es costosa y limitada, y muchas aplicaciones se ven restringidas por latencias, costos y throughput. En ese contexto aparecen piezas “puente” entre el presente y la visión completa de DONs.

🛰️ Off-Chain Reporting (OCR) como escalón inicial

OCR se presenta como un mecanismo para agregación de reportes y transmisión a contratos dependientes. Se describe como un protocolo BFT diseñado para operar en red parcialmente síncrona, con garantías de liveness y corrección bajo el supuesto de que menos de un tercio de nodos sean arbitrariamente defectuosos.

Además, OCR introduce propiedades operativas relevantes para redes oráculo: por ejemplo, un broadcast “todo o nada” para que un reporte atestado se distribuya rápidamente a todos los nodos honestos o a ninguno (una propiedad de equidad para participación), y garantías de transmisión confiable en tiempos predefinidos.

🧾 Mempool Services (MS): compatibilidad “legacy”

Para integraciones donde los usuarios siguen enviando transacciones con herramientas “normales”, el documento propone Mempool Services, que ingieren transacciones desde el mempool para un contrato objetivo, las pasan a un ejecutable en la DON y permiten procesarlas “a la manera deseada”. Esto habilita escenarios donde el usuario ni siquiera necesita saber que existe la capa DON, pero el sistema puede reencaminar, reempaquetar o ajustar detalles (por ejemplo, usar datos del mempool para decisiones de gas).

🧱 TEF: Transaction-Execution Framework

El DON-TEF se plantea como un marco para dar soporte oráculo y de recursos descentralizados a soluciones tipo layer-2, y se presenta como parte integral de la estrategia de escalado al integrar esquemas de transacciones de alto rendimiento con oráculos de alto rendimiento.

🔒 Confidencialidad: cuando “transparencia total” no es viable

Una de las tensiones más comunes en blockchain es que todo queda visible. El whitepaper reconoce que muchas aplicaciones —particularmente empresariales y financieras— no pueden funcionar si datos sensibles terminan en cadena.

Para esto, el documento introduce dos herramientas clave:

🕵️ DECO y Town Crier: integridad + confidencialidad sin modificar servidores

La web moderna usa TLS (HTTPS), pero la mayoría de servidores TLS no firman digitalmente los datos, por lo que un usuario no puede “probarle” a un tercero que lo recibido es auténtico. Aun si se firmara, persiste el problema de confidencialidad: muchas veces se requiere redactar o modificar partes sensibles sin romper la verificación.

DECO y Town Crier se diseñan para que un Prover obtenga datos desde un servidor web y los presente a un Verifier con garantías de integridad (provienen del servidor) y confidencialidad (posibilidad de redacción/modificación preservando integridad). Además, se subraya que no requieren modificar el servidor objetivo: funcionan con servidores TLS existentes y son transparentes para ellos.

- DECO se apoya en criptografía y permite incluso presentar pruebas de conocimiento cero sobre propiedades del dato, sin revelar el dato completo.

- Town Crier usa un Trusted Execution Environment (TEE) (como Intel SGX) para ejecutar de forma confidencial y con resistencia a manipulación. Puede producir pruebas verificables públicamente, e incluso ingerir secretos (credenciales). Pero el documento advierte que los TEEs en producción han mostrado vulnerabilidades serias y que la tecnología aún madura.

⚖️ Orden justo de transacciones: FSS contra manipulación y “front-running”

En DeFi, el orden de transacciones puede convertirse en un vector de ataques y ventajas injustas. Por eso el whitepaper presenta Fair Sequencing Services (FSS): herramientas provistas por DONs para descentralizar el ordenamiento de transacciones y aplicarlo según una política especificada por el creador del contrato, idealmente una política “justa” que no favorezca a actores que manipulan el orden.

El documento también reconoce límites: definir “justicia” de forma universal es difícil, y la justicia perfecta es inalcanzable. Aun así, el objetivo es dar a desarrolladores herramientas para imponer políticas que reduzcan ventajas por velocidad, información privilegiada o manipulación técnica.

En la parte más formal, se discute la noción de order-fairness y una variante más alcanzable con ayuda de DONs llamada block-order fairness, donde transacciones recibidas en un intervalo se agrupan para insertarse concurrentemente, reduciendo oportunidades de ataques relacionados con el orden.

🛡️ Minimización de confianza: “guard rails”, reportes minoritarios y principio de menor privilegio

Incluso en sistemas descentralizados, hay grados de descentralización y puntos débiles. El whitepaper establece que el objetivo es trust minimization: reducir el impacto de corrupción o fallas sistémicas, incluso si una DON se comportara maliciosamente. Se cita como guía el Principle of Least Privilege, donde cada componente debe tener privilegios estrictamente acotados a su rol.

Entre mecanismos concretos aparecen:

🚧 Guard rails

Se describen como lógica on-chain que detecta condiciones anómalas y pausa o detiene la ejecución de contratos o actualizaciones de estado, por ejemplo mediante “circuit breakers” ante variaciones implausibles en reportes.

🟡 Reportes minoritarios

Se contemplan “flags” emitidos por una minoría de nodos que observa mal comportamiento de la mayoría, como herramienta adicional para detectar problemas.

Además, el documento menciona metas como gobernanza con actualizaciones de liberación gradual (para inspección comunitaria), intervenciones de emergencia descentralizadas y autenticación descentralizada de entidades (PKI).

💰 Seguridad cript-económica: staking, “super-linear impact” y el ciclo virtuoso

Para que una DON sea confiable, no basta con criptografía: importa el diseño de incentivos. El whitepaper separa incentivos en dos categorías: explícitos (staking) e implícitos (future fee opportunity, FFO).

🪙 Staking: slashing aplicado al mundo oráculo

El staking se define como depósito de fondos bloqueados (LINK) por parte de nodos, sujetos a forfeiture ante fallas o malicia (slashing). Pero se enfatiza una diferencia: en blockchains, las reglas de validación y la consistencia interna impiden muchos tipos de trampas; en oráculos, la “verdad” depende de datos externos, y no existe una protección puramente programática que impida reportes inválidos.

📈 Super-linear staking impact (cuadrático)

Aquí está una de las apuestas más fuertes del texto: diseñar un mecanismo donde un atacante necesite un presupuesto super-lineal respecto al total stake para corromper el sistema, buscando que la corrupción vía sobornos sea impráctica. En su diseño preliminar, se menciona un requerimiento de presupuesto adversarial que escala de forma cuadrática con el número de nodos (n).

🔁 Ciclo virtuoso de seguridad económica

El documento plantea que, si el costo operativo baja a medida que crece la seguridad (por el efecto super-lineal y economías de escala), eso atrae más usuarios, lo que incrementa fees, lo que incentiva más crecimiento: un “virtuous cycle”.

🧩 Casos de uso: del Proof of Reserves a identidad y empresas

El whitepaper no se queda en teoría: muestra aplicaciones que se benefician del modelo DON.

🧾 Proof of Reserves y activos “wrapped”

Se explica que cuando un activo vive en una cadena y se representa en otra (como un token envuelto), los contratos en la cadena destino no pueden ver directamente la cadena origen y requieren un oráculo para reportar reservas, lo que se conoce como Proof of Reserves.

El texto sugiere que una DON no solo puede reportar reservas: también puede administrar secretos y transaccionar en otras cadenas mediante adaptadores, llegando a actuar como uno de varios custodios o incluso como custodio descentralizado de un activo envuelto. Se ilustra un flujo donde la DON monitorea depósitos en Bitcoin y ordena el mint en Ethereum, y viceversa para el release.

🏢 Conectar sistemas empresariales y legacy

Para empresas, se listan obstáculos concretos: agilidad ante cambios de blockchains, falta de recursos de desarrollo específico, manejo de llaves privadas y preocupaciones de confidencialidad.

La propuesta es usar la DON como middleware seguro, abstrayendo complejidades como dinámica de gas y reorganizaciones de cadena, y habilitando aplicaciones más blockchain-agnostic con portabilidad a nuevas cadenas con modificaciones mínimas. Para confidencialidad, se remite a DECO/Town Crier y modificaciones de API enfocadas en privacidad.

🪪 Identidad descentralizada, recuperación de llaves y resistencia Sybil

El documento enumera problemas de identidad descentralizada: compatibilidad con servicios legacy, gestión de llaves (como carga poco realista para usuarios) y falta de resistencia Sybil preservando privacidad.

Como respuesta, plantea que una DON puede:

- Convertir web services existentes en emisores de credenciales preservando confidencialidad con DECO/Town Crier.

- Permitir almacenamiento de llaves en forma secret-shared y recuperación probando acceso a cuentas con proveedores web, evitando revelar identificadores del proveedor para proteger privacidad.

- Transformar identificadores únicos del mundo real en identificadores on-chain de forma privacy-preserving para detectar duplicados sin exponer datos sensibles.

Incluso se describe un ejemplo donde un usuario podría probar que cumple un umbral (p.ej., patrimonio mínimo) sin revelar detalles adicionales, usando las propiedades de integridad y privacidad de DECO/Town Crier.

🚦 Canales prioritarios y DeFi con confidencialidad

Se presentan priority channels como un servicio para entregar transacciones de alta prioridad durante congestión, pensado para infraestructura (oráculos, gobernanza), no para actividades de usuario donde la velocidad habilite abuso.

Y se señala el problema base: DeFi hoy ofrece poca o nula confidencialidad porque todo se ve en cadena; enfoques con pruebas de conocimiento cero pueden ayudar, y el TEF se diseña lo suficientemente general para soportarlos, aunque no resuelven todo por sí solos.

✅ Conclusión: hacia aplicaciones descentralizadas más completas (y menos frágiles)

El whitepaper v2 de Chainlink propone una evolución clara: pasar de oráculos como “feeds” a oráculos como infraestructura computacional descentralizada. En esa visión, las DONs entregan recursos (red, almacenamiento, cómputo) con garantías de seguridad y mecanismos de auditoría; los contratos se vuelven híbridos, combinando ejecución on-chain con capacidades off-chain; y se abren rutas para resolver los grandes dolores de hoy: escalabilidad, privacidad, manipulación del orden de transacciones y dependencia excesiva en pocos actores.

El valor de esta propuesta no está en una sola pieza, sino en el ensamblaje: FSS para mitigar manipulación del orden, TEF para integrar ejecución de alto rendimiento, DECO/Town Crier para llevar datos web con integridad sin sacrificar privacidad, guard rails para limitar el daño si algo falla y un diseño de staking que busca elevar drásticamente el costo de la corrupción.

En conjunto, Chainlink describe un camino en el que las aplicaciones dejan de estar atrapadas entre “todo en cadena” (caro, lento y público) y “todo fuera de cadena” (difícil de verificar), y avanzan hacia sistemas donde la verificación, la privacidad y la interoperabilidad pueden coexistir. Si esa composición madura, el resultado se acerca a lo que el propio documento llama una metalayer descentralizada: una experiencia donde construir y usar servicios descentralizados sea más parecido a programar una aplicación moderna… sin que el desarrollador tenga que pelear, a cada paso, con la frontera entre on-chain y off-chain

🎥 Recap 2025 en vivo – Happ3n

Un año de comunidad, construcción, arte y tecnología. Lo vivimos en vivo y aquí.

Disclaimer: El contenido de nuestra magazine refleja investigación independiente y experiencias personales de nuestro equipo en eventos. No responde a intereses particulares. ¿Quieres que cubramos un tema o evento contigo? Agenda una quick call y conoce nuestros servicios de expansión digital y cobertura.

Si te parece interesante este artículo no dudes en compartirlo 😎

Síguenos en X como @happ3nxyz

AD

EVENTOS HAPP3N 2025

Xspace Jam (Julio)

Encuentro Xspace con comunidades

Art Jam (Sept)

Expo Artistas del Ecosistema Web3 en LATAM

Tertulia Jam (Dic)

Cierre de año y novedades '26

PROMOCIONADO

STARKNET ROAD TO HACKATHON

¿Eres universitario y te encuentras en Mérida Yucatán? Participa en el próximo bootcamp de Starknet y gana tu pase al hackathon.